El papel del data custodian desempeña un rol esencial en la era digital, donde los datos...

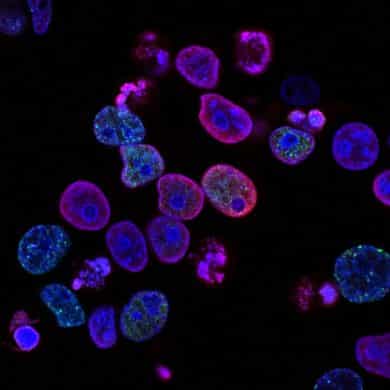

Los datos sintéticos han surgido como una alternativa inteligente y versátil para aquellas organizaciones que buscan...

El Internet of Things se ha establecido como una revolución tecnológica capaz de transformar múltiples sectores...

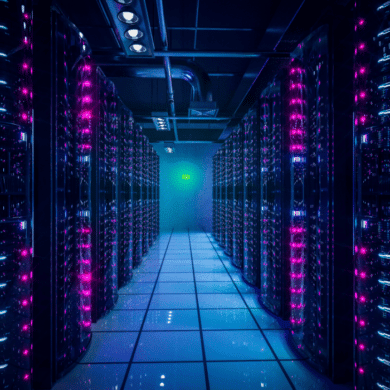

El Edge Computing representa un cambio paradigmático en la forma en que gestionamos y procesamos los...

Los datos pueden presentarse de muchas maneras diferentes, pero al tener una naturaleza muy diversa se...